前言

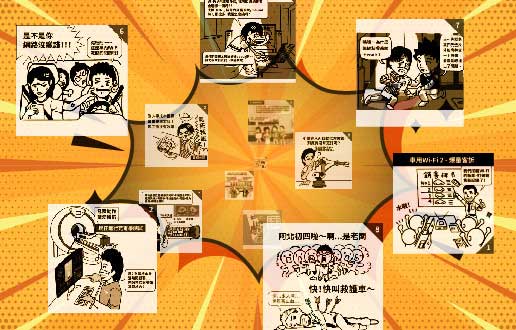

蓝牙连线技术是一种用在两者装置之间近距离传输资料的无线通信技术,并且被广泛地应用在各种消费性电子产品及设备上,包括手机、笔电、平板电脑、耳机、音箱及智能型穿戴装置等,都可以看到蓝牙技术的身影。然而,随着蓝牙设备的普及及大众化,其相关的资安风险也逐渐浮现,本文将带您一一剖析蓝牙装置较常见的资安风险和攻击类型,以及相关的解决方案。

无线攻击

由于蓝牙设备的无线特性,黑客可以利用特定的无线攻击技术,从而进行远程控制、窃取设备资料。以下列出蓝牙设备近期较常发生的无线攻击类型:

- Bluesnarfing

- 蓝牙劫持 (Bluejacking)

- Bluebugging

- Car Whisperer

- 拒绝服务 (Denial of Service)

- 模糊攻击(Fuzzing Attacks)

- 配对窃听(Pairing Eavesd ropping)

- 安全的简单配对攻击(Secure Simple Pairing Attacks)

蓝牙协议安全漏洞

由于蓝牙协议本身就已存在一些漏洞,而这些漏洞都有可能遭到黑客利用,藉此入侵透过蓝牙连接的两端设备,导致敏感资料外泄或设备控制权被夺取。以下就会大家介绍蓝牙常见的漏洞攻击:

KNOB攻击 (Key Negotiation of Bluetooth Attack)

KNOB攻击是一种针对蓝牙技术的安全漏洞攻击。此攻击主要是利用蓝牙设备在进行配对时,在建立安全连接时协商加密密钥长度过程中的一个安全漏洞。攻击者可以透过操纵密钥协商过程,将加密密钥长度降低到极低的水平 (例如1个字节),从而使得密钥极易被破解。一旦密钥遭到破解,攻击者便能够任意窃听和篡改受害者设备之间的通讯。

蓝牙LMP(Link Manager Protocol)协议在这里扮演了一个重要角色。LMP用于管理蓝牙设备之间的连接,包括协商加密密钥长度。在KNOB攻击中,攻击者利用LMP协议中的漏洞,对加密密钥长度进行篡改。具体一点来说,攻击者在设备间插入自己,然后修改LMP协议中的加密密钥大小要求(LMP_encryption_key_size_req),使得设备协商出极低的加密密钥长度。这使得攻击者能够轻易地破解加密通讯,从而获得对受害者设备通讯的完全控制。

值得注意的是,KNOB攻击影响了许多蓝牙设备,包括蓝牙BR/EDR(Basic Rate/Enhanced Data Rate)设备。为了防止KNOB攻击,设备制造商和软件开发商应采取措施,例如强制使用较长的加密密钥长度和修复相应的漏洞。用户应保持设备软件更新,以便获得最新的安全修复程序。

BIAS (Bluetooth Impersonation Attacks)

BIAS(Bluetooth Impersonation Attacks)是一种针对蓝牙技术的安全攻击,它允许攻击者伪装成已知的、已配对的蓝牙设备,以绕过蓝牙安全机制并取得对目标设备的未经授权访问。BIAS攻击影响了使用BR/EDR(Basic Rate/Enhanced Data Rate)的蓝牙设备。

BR/EDR是蓝牙技术的一个传输模式,它提供较高的数据传输速率。BR/EDR连接通常用于传输大量数据,如多媒体文件或纯文本文件。为了防止BIAS攻击,设备制造商和软件开发商应该修补相应的漏洞并强化蓝牙安全机制。针对BIAS攻击,Bluetooth SIG(蓝牙技术联盟)已经提出了安全建议和修复措施。例如在Bluetooth Core Specification的更新版本5.1、5.2,以及未来的版本中,都已经对这些漏洞进行了修复。

对此,设备制造商也应根据Bluetooth SIG的建议更新其韧体和驱动程序,以解决BIAS攻击相关的漏洞。同时,软件开发商应该在应用程序中实施像是强制使用安全配对机制等更严格的蓝牙安全策略。

BlueBorne

BlueBorne攻击者可在不被察觉的情况下,操纵受影响的蓝牙装置,从而获取数据、窃取用户信息、植入恶意软件,甚至控制受害者的装置。此攻击不仅适用于个人用户的装置,也可影响企业环境中的蓝牙设备,进而导致网络安全风险或企业数据泄漏。

由于不需要进行配对或用户互动就可发动攻势,这使得BlueBorne具有极高的隐蔽性和危险性。为了防止BlueBorne攻击,用户应定时保持设备软件更新,以便获得对应的安全修复,设备制造商和软件开发商也应积极修复这些漏洞,并同时加强蓝牙安全机制。

SweynTooth

SweynTooth是一系列影响蓝牙低功耗(Bluetooth Low Energy, BLE)装置的安全漏洞。它主要针对BLE技术中的蓝牙堆栈实现,其涉及的协议层包括:

- L2CAP(蓝牙逻辑链路控制与适配协议) – 负责在蓝牙装置之间建立连接并传输数据。

- ATT(属性协议) – 是BLE中的一个核心协议,负责定义蓝牙装置之间如何互相发现和操作服务与特征。

- HCI(主机控制器接口) – 是蓝牙协议中的一个界面,用于在主机与控制器之间传输数据和命令。

SweynTooth攻击可导致诸如无法使用蓝牙设备、装置当机、以及操纵受影响装置的行为等各种安全问题,包括:无法使用蓝牙设备、装置当机、以及操纵受影响装置的行为。这些漏洞影响了多个蓝牙芯片制造商的产品,包括许多消费性电子设备、工业设备和医疗设备。

为了防止SweynTooth攻击,制造商应该修复受影响的蓝牙堆栈实现,并提供相应的韧体更新。而用户本身也应保持设备软件更新,以获得最新的安全修复程序。同时,设备制造商和软件开发商应积极修复这些漏洞,并加强蓝牙安全机制。

BlueFrag

BlueFrag是一种利用蓝牙协议中的L2CAP漏洞进行的攻击方式。L2CAP(逻辑链路控制与适配协议)是蓝牙协议中的一个层,全名为”逻辑链路控制与适配协议”。它的主要功能是在蓝牙装置之间建立连接并传输数据。BlueFrag攻击利用L2CAP的分片和重组封包长度计算出错,导致内存损坏。这使得攻击者可以利用这个漏洞在受害者的设备上执行任意程序代码,致使个人信息遭到泄露,或者让攻击者完全控制受害者的装置。

这种攻击主要影响运行Android 8.0至9.0版本的设备,因为这些设备的蓝牙堆栈实现存在漏洞。另一方面,由于Apple的iOS系统在蓝牙协议实现方面存在差异,因此它不受此漏洞的影响。

针对BlueFrag问题,Google已经发布了安全更新,而用户应该定期更新设备以获得最新的安全修复程序。此外,设备制造商和软件开发商应该持续寻找并修复潜在的蓝牙漏洞,以确保用户的安全。

百佳泰网络资安实验室,为您的资安做把关!

蓝牙装置的相关应用已经成为日常生活中不可或缺的一部分,在享受着蓝牙带来便利性的同时,也使它们成为攻击者的目标。用户和企业应该意识到蓝牙装置的资安风险,并采取相对应的措施来保护自己的设备和数据,设备制造商更应该负起企业责任,维持该产品的信息安全。

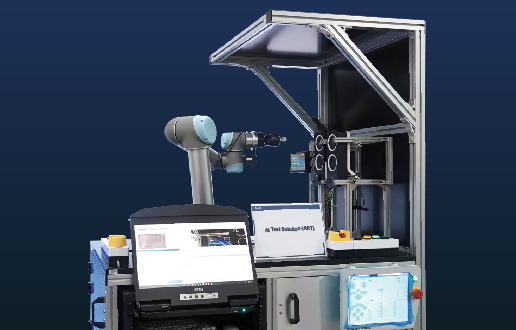

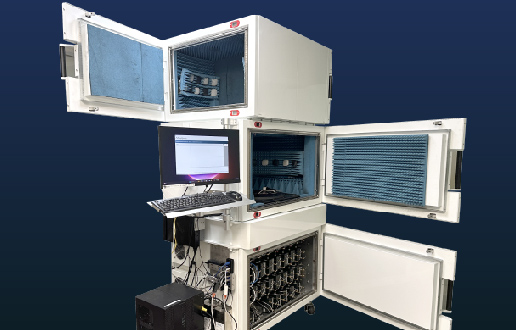

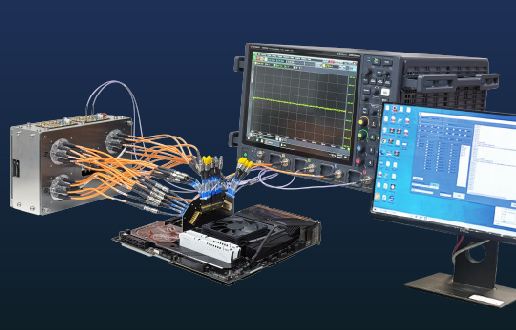

百佳泰所提供的Cyber Security测试和认证、资安服务等解决方案可以协助如设备制造商、芯片供货商及用户洞察出问题点,修正或更新检测报告书所列出的风险值,进而有效降低或避免因蓝牙装置所造成的资安风险。

若您想更进一步了解,欢迎在线浏览百佳泰 – 网络资安实验室,或是透过在线窗口与我们联系,百速泰服务团队将诚挚为您服务!